Febbraio 2026. Con l’avvio dell’anno operativo, molte aziende iniziano a ricevere richieste di evidenze da parte di committenti e filiere e necessitano di comprendere rapidamente se rientrano nel perimetro applicativo.

Una gap analysis efficace non è un documento formale fine a sé stesso: è un sistema di priorità, responsabilità assegnate ed evidenze in grado di sostenere una verifica.

Quando si lavora su compliance e resilienza, l’obiettivo non è moltiplicare le attività, ma individuare le azioni corrette, testarle e produrre prove verificabili.

Di seguito un approccio operativo pensato per organizzazioni con attività in Lombardia.

Contesto operativo del periodo

Nel primo trimestre si definiscono scelte che incidono sull’intero anno: priorità, allocazione del budget, capacità di risposta e difendibilità delle evidenze.

Rimandare fino all’urgenza — audit, richiesta cliente o incidente — comporta maggiore pressione decisionale e minore qualità documentale.

Criteri di qualità: cosa deve risultare al termine della gap analysis

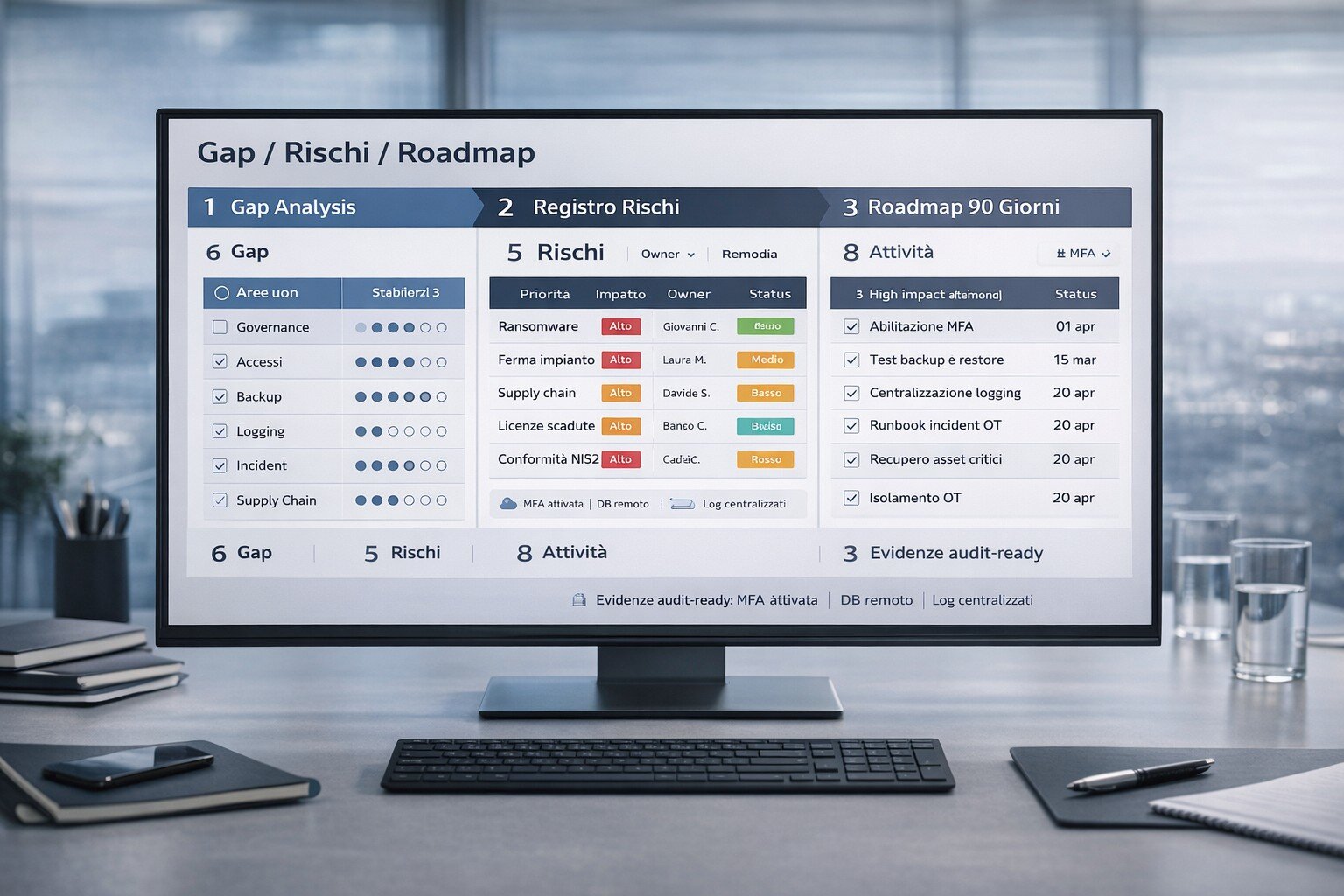

Al completamento della fase iniziale, dovrebbero essere disponibili:

▪ una matrice dei gap per area (governance, gestione accessi, backup, logging, incident response, supply chain)

▪ un registro dei rischi prioritizzato (impatto × probabilità) con owner assegnati

▪ un backlog di remediation con attività, effort stimato e dipendenze

▪ un elenco delle evidenze da produrre, strutturato e audit-ready

Questi elementi trasformano l’analisi in piano esecutivo.

Percorso operativo passo-passo

1) Definizione del perimetro e delle fonti

Raccolta e revisione di policy esistenti, inventario asset, configurazioni tecniche, procedure operative, sistemi di ticketing.

2) Valutazione della maturità per aree

Attribuzione di un livello (0–3) per ciascuna area di controllo, con annotazione delle evidenze disponibili e di quelle mancanti.

3) Costruzione del registro rischi

Evitare elenchi generici: selezionare pochi rischi concreti, direttamente collegati ad asset e processi critici.

4) Definizione della roadmap a 90 giorni

Identificare 5–8 attività ad alto impatto, ad esempio:

▪ implementazione MFA

▪ test di backup e restore

▪ centralizzazione logging

▪ formalizzazione runbook di incident response

Ogni attività deve avere priorità, responsabile e risultato verificabile.

Errori ricorrenti da evitare

▪ Limitarsi a una gap analysis “a questionario” senza verifiche tecniche

▪ Produrre un report privo di roadmap e responsabilità assegnate

▪ Inserire troppe priorità (tutto urgente equivale a nulla urgente)

▪ Trascurare le evidenze: dichiarare un controllo non equivale a dimostrarlo.

Checklist di chiusura

▪ È stata formalizzata una matrice dei gap strutturata?

▪ Ogni gap ha una remediation definita e un owner assegnato?

▪ Sono state identificate le evidenze per i controlli critici?

▪ La roadmap a 90 giorni prevede massimo 8 attività, tutte verificabili?

.png)

.png)